XDRとは? EDR・NDR・SIEM・MDRとの違いと選び方を解説

- XDRの基本概念・仕組みと、EDR・NDR・SIEM・MDRとの違い

- 2026年の脅威環境を踏まえた自社に最適な選び方と、稟議を通すためのROI算出法

- JBCCによる導入支援の実績と運用事例

近年のサイバー攻撃は高度化・複雑化しており、従来のセキュリティ対策だけでは十分な対応が難しくなっています。こうした背景のなかで注目されているのが、XDR(Extended Detection and Response)と呼ばれるセキュリティソリューションです。

本記事では、XDRの定義から類似ツールとの違い、自社に合った選び方、さらに社内稟議を通すためのROI算出まで、導入検討に必要な情報をまとめました。

XDRとは? 定義と、EDR・NDR・SIEM・MDRとの違い

XDRに関心を持ちつつも、EDRやSIEMとの違いがわかりにくいと感じる方は多いのではないでしょうか。ここでは、XDRの定義と各ソリューションとの違いをまとめて整理します。

XDRの定義

XDR(Extended Detection and Response)とは、エンドポイント・ネットワーク・クラウド・ID・メールなど複数のセキュリティレイヤーからテレメトリ(観測データ)を収集・正規化し、脅威の検知・調査・対応を単一の基盤で完結させる統合プラットフォームです。「X」はExtended(拡張)の意味で、業界ではCross-layer(クロスレイヤー)の意味合いでも使われています。

複数のレイヤーを横断的に監視すること自体は、従来のSIEMでも可能です。XDRとの違いは「データの集め方」にあります。XDRは自らテレメトリを収集・正規化して相関分析を行うアーキテクチャにより、検知精度の向上、調査の高速化、対応の自動化を実現しています。この点はSIEM比較セクションで詳しく解説します。

各レイヤーのデータ収集から脅威対処までの具体的な動作原理は、「XDRの仕組み」で取り上げます。

EDRとの違い

EDR(Endpoint Detection and Response)は、PCやサーバーなどのエンドポイントを常時監視し、不審な挙動を検知・対応するツールです。

現代のEDRは、プロセスの作成やファイル変更に加え、ネットワーク接続メタデータ(送信先IPアドレス、DNSリクエスト、ポート情報)も一定範囲で取得できます。しかし、EDRの可視化対象には明確な限界があります。エージェント未導入デバイス間の通信、クラウドコントロールプレーン(AWS/ Microsoft Azure /GCPの管理操作)、IDプロバイダーイベント(Okta、Microsoft Entra ID等)、SaaSアプリケーションのアクセスパターンなどは、EDR単体では見えません。

EDRはエンドポイントへの深い可視化を提供しますが、ホスト間のネットワーク活動やクラウド全体を見渡す広い視野を備えていません。XDRとの本質的な違いはここにあります。

【関連記事】サイバー攻撃から企業を守る!EDRとは|仕組みと効果を解説

NDRとの違い

NDR(Network Detection and Response)は、社内ネットワークの通信を常時監視し、不審なトラフィックを検出する仕組みです。トラフィック異常の検知には強い一方で、正規アカウントが乗っ取られた場合のように、ID情報を使った攻撃の検知には限界があります。

一部のNDR製品はID連携分析に対応しつつありますが、XDRのようなネイティブ統合ではない製品も多く、検知精度やID連携の深度はベンダーごとに差があります。

従来型SIEMとの違い

従来型SIEM(Security Information and Event Management)は、ログの集約・保管・コンプライアンス対応が主な役割でした。

ただし、現代の次世代SIEMは大きく進化しています。例えば、リアルタイム脅威検知やML駆動のUEBA(User and Entity Behavior Analytics)を標準搭載するSplunk Enterprise Securityや、NRT(Near Real-Time)検知ルールで毎分イベントを検出できるMicrosoft Sentinelなど、従来のログ管理の枠を超えた製品が登場しています。「SIEMはログ管理だけ」という理解は、もはや正確ではありません。

では、XDRと何が違うのでしょうか。Next-Gen SIEMは「さまざまなソースからログを受け取って分析する」ツールであるのに対し、XDRは「テレメトリをネイティブ統合またはAPI連携により自前で収集する」プラットフォームです。データの出自が異なるため、相関分析の深さと対応速度に差が生まれます。

なお、SIEM-XDR融合という潮流も生まれています。MicrosoftはSentinel(SIEM)とDefender XDRを統合した統合セキュリティ運用プラットフォームを提供しています。本記事ではこうした背景を踏まえ、従来型SIEMと対比する形でXDRの特徴を整理しています。

MDRとの違い

MDR(Managed Detection and Response)は、脅威の検知・対応を外部の専門チームに委託する運用サービスモデルです。XDRが「製品・技術基盤」であるのに対し、MDRは「運用の委託形態」であり、比較軸が異なります。

自社にMDRが必要かどうかの判断は、後述の選定ガイドで解説します。

【一覧比較表】監視範囲・分析手法・必要人材・導入ハードルを整理

| 項目 | EDR | NDR | XDR | MDR | SIEM |

|---|---|---|---|---|---|

| 監視範囲 | エンドポイント | ネットワーク通信 | EP+NW+クラウド+ID | 契約範囲に依存 | ログ収集対象全般 |

| 分析手法 | 端末挙動の相関分析 | トラフィック異常検知 | クロスレイヤー相関分析 | 外部SOCによる分析 | ログ相関・ルールベース |

| 必要人材・スキル | EDR運用スキル | NW分析スキル | セキュリティ全般 | 自社人材は最小限でよい | SIEM運用+チューニング |

| 導入ハードル | 低〜中 | 中 | 中〜高 | 低 | 高 |

| 適した組織 | SOCあり・EP重視 | NW可視化が急務 | 統合監視を目指す全規模 | 専任者不足の中堅企業 | コンプライアンス重視 |

XDRの仕組み

XDRの動作原理は、「収集→分析→封じ込め」の3ステップに集約されます。

Step 1:収集

XDRは、エンドポイント・ネットワーク・クラウド・IDの各レイヤーからテレメトリ(観測データ)を収集します。収集方式には主に2つのアーキテクチャがあります。

ネイティブ型は、同一ベンダーの製品群でデータを統合する方式です。データの正規化が不要で相関分析の精度が高い反面、特定ベンダーへの依存が生じます。一方、オープン型は他社製品のログも取り込む方式です。既存環境を活かしやすい反面、データ統合の複雑さが課題になります。

Step 2:分析

収集した異種データに対し、AIが相関分析を実行します。個別のアラートをインシデント単位で統合し、攻撃のキルチェーン(偵察→侵入→横展開→目的達成)を可視化します。

従来は、SOCアナリストが複数のツールを行き来しながら数時間かけて行っていた作業です。XDRはこの相関分析を自動化し、インシデントの全体像を迅速に把握できるようにします。

Step 3:封じ込め

脅威を検知したら、速やかに封じ込めます。多くのXDR製品は、端末の隔離、不審なプロセスの停止、アカウントの無効化といった簡易的な自動対応機能を標準搭載しています。

より高度な多ベンダー横断のオーケストレーションが必要な場合は、フルSOAR製品との連携が有効です。なお、「数秒で自動実行」は自動化ポリシーが設定済みの場合であり、組織のセキュリティポリシーによっては手動承認プロセスを経るケースもあります。

なぜ「今」XDRなのか

XDRの導入が急務となっている背景には、現場の構造的課題と外部環境の変化があります。それぞれの側面から解説します。

構造的課題:セキュリティ人材不足とアラート疲れ

セキュリティ人材の不足は、国内外で深刻化しています。

国内では、経済産業省の「サイバーセキュリティ人材の育成促進に向けた検討会 最終取りまとめ」(2025年5月)では、ISC2の調査データを引用し、日本国内のセキュリティ人材が約11万人不足しているとの民間調査結果が紹介されています。MM総研の調査でも、国内企業の大多数がセキュリティ人材不足を課題に挙げ、26%の企業が外部委託を拡大する方針です。

グローバルでも状況は同様です。ISC2の2024年調査では、世界のセキュリティ人材不足が約480万人に達しました。さらにISC2の2025年版では、回答者の95%が少なくとも1領域でスキルニーズがあると報告しています。課題は「人数」から「スキル」へ移行しつつあります。

セキュリティ対策の高度化や監視対象の増加に伴う現場の疲弊も深刻です。SANS 2024 Detection and Response Surveyでは、回答者の66%がいまだに手動での監視を併用しているのが実態です。複数ツールのサイロ化により、アナリストはツール間を手作業で行き来せざるを得ず、対応の遅延と燃え尽きを招いています。こうした構造的課題こそが、XDRが求められる直接的な理由です。

エージェント型AI(Agentic AI)攻撃の台頭

Gartnerは「Top Cybersecurity Trends for 2026」において、「Agentic AIにはサイバーセキュリティの監視が必要(Agentic AI Demands Cybersecurity Oversight)」をトレンド第1位に選出しました。また別のレポート「Top Predictions for IT Organizations and Users in 2025 and Beyond」では、「2028年までに企業侵害の25%がAIエージェントの濫用に起因する」と予測しています。

実証事例も出ています。Anthropicは2025年9月中旬に不審な活動を検知し、同年11月にAIを活用したサイバースパイ活動として公表しました。約30の標的に対し、作戦の80〜90%をAIが自律的に実行したとされています。ただし、完全自律型攻撃にはまだ技術的障壁があるとも報告されており、現時点では「人間の分析速度だけでは対処が困難になるリスクが高まっている」段階です。

防御側もAIを中核とした自律型SOCへ進化する必要性が急速に高まっています。

市場データが示す成長性

- Fortune Business Insights:16.3億ドル(2025年)→ 19.9億ドル(2026年)、CAGR 21.9%

- MarketsandMarkets:55億ドル超(2024年)、CAGR 31.2%(マネージドサービス含む広義の定義)

いずれの調査でもCAGR 20%前後の急成長である点は一致しています。マネージドXDR(MXDR)市場はさらに成長率が高く、Mordor IntelligenceはMXDR単体でCAGR約27.6%(〜2031年)と報告しています。

【選定ガイド】自社に合うのはXDR・EDR・MDRのどれか?

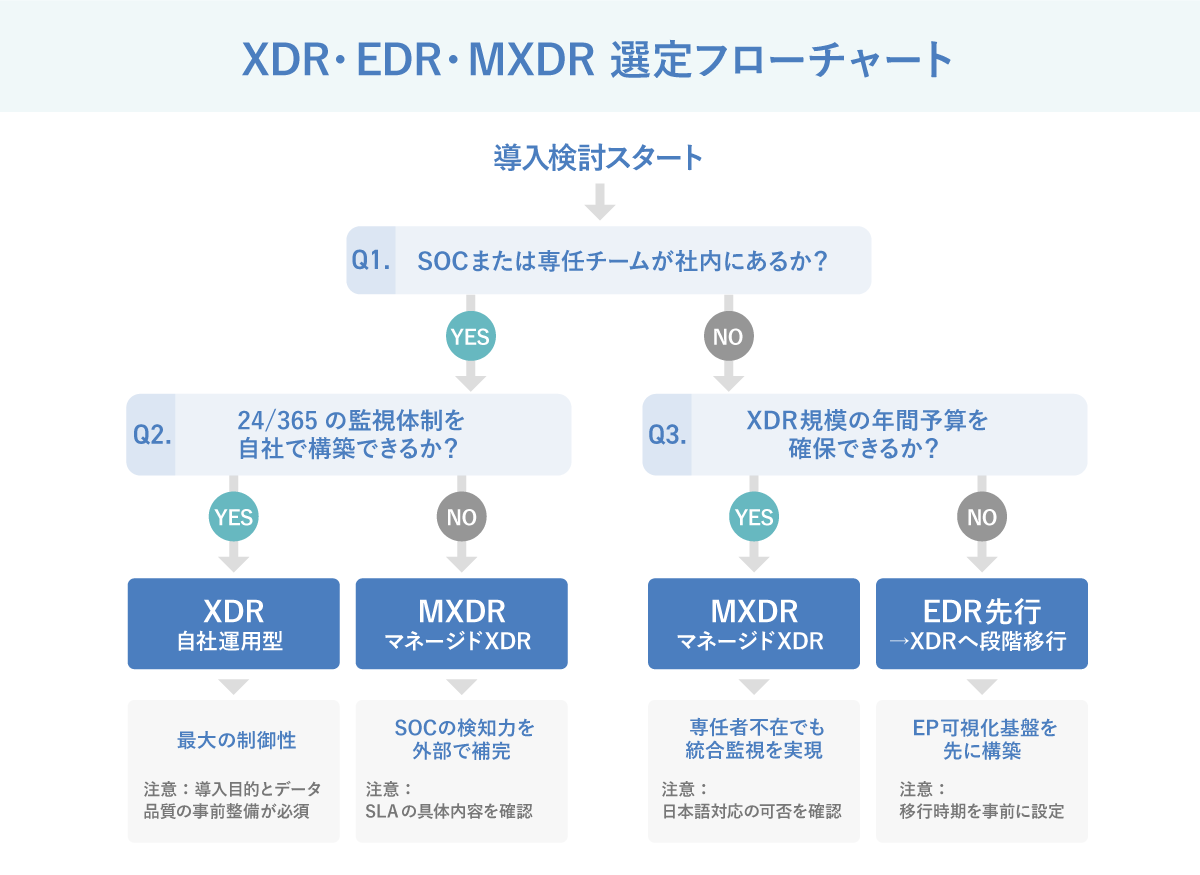

自社にはどのソリューションが最適なのかを、3つのシナリオと判断フローチャートで整理します。

SOCあり・専任者充実の大企業 → XDR自社運用型

自社SOCと専任チームを持つ大企業の場合、XDRの自社運用が最も費用対効果の高い選択肢です。

ただし、最大の落とし穴は「導入目的の曖昧さ」と「データ品質の低さ」です。「何を検知したいのか」というゴールを先に定義し、各レイヤーのテレメトリ品質を整備してからXDRを導入することが成功の鍵になります。

専任者不足の中堅企業 → MXDR(マネージドXDR)が現実解

セキュリティ専任者が限られる中堅企業には、検知・対応の運用ごと外部に委託できるMXDR(マネージドXDR)が現実的です。

選定時の確認ポイントは、SLA(対応時間・検知範囲・報告頻度)の具体的な内容です。「24/365監視」を謳っていても、日本語での対応が可能か、インシデント発生時の初動対応まで含むのかはベンダーによって異なります。

予算が限られる段階 → EDRから始めてXDRへ段階移行

初期投資を抑えたい場合は、まずEDRでエンドポイントの可視化基盤を構築し、段階的にXDRへ移行するロードマップを描くのが効果的です。

注意すべきは「EDR止まり」のリスクです。導入時点でXDRへの移行時期を事前に設定しておくことが重要です。

【判断フローチャート】3つの質問で最適解を確認

上記の3シナリオを踏まえ、以下のフローチャートで自社に合った選択肢を確認できます。SOCの有無で大きく分岐し、組織体制と予算状況に応じて「XDR自社運用」「MXDR」「EDR先行」のいずれかに辿り着く構成です。

なお、フローチャートはあくまで判断の目安です。実際の選定では、既存ツール資産や中期的な組織の成長計画も考慮して最終判断してください。

XDRの導入検討やセキュリティ運用の見直しをご検討中の方は、JBCCのセキュリティソリューション一覧もあわせてご覧ください。

JBCCのセキュリティソリューションを見る

【社内提案ガイド】XDR導入の稟議を通りやすくするためのROI算出と想定問答

セキュリティ投資を経営層に承認してもらうのは容易ではありません。ここでは、稟議書に転記できるROI算出モデルと、経営層からの想定質問への回答例を紹介します。

セキュリティ投資を経営の言語に翻訳する

稟議書で失敗しやすいのは、現場で起きている事象を具体的なデータの裏付けがないまま経営層に提示してしまうことです。以下のように経営層が判断できる内容に置き換えて記載することが重要です。

| 現場/システムで発生している事象 | 経営層に説明するべき内容 |

|---|---|

| アラート対応の負荷集中 | インシデント対応遅延によるダウンタイムコスト(時間単価×停止時間で算出) |

| 監視の断絶 | 情報漏えい発生時のブランド毀損・損害賠償リスク(想定額を明記) |

| ツールのサイロ化 | 複数ツールの重複ライセンス料+手動運用の人件費(年額で算出) |

ポイントは、すべて「金額」か「確率」に置き換えることです。

ROI算出モデル

セキュリティ投資のROIは、リスクの定量化によって算出します。以下はALE(Annual Loss Expectancy:年間予想損失額)をベースにした場合の算出フレームです。

算出式: 年間リスク削減額 = 想定被害額 × 年間発生確率 × XDR導入による削減率

試算例(製造業・年商500億円を想定):

| 項目 | 数値 | 根拠 |

|---|---|---|

| 想定被害額(SLE) | 2億5,000万円 | 復旧費用1億5,000万円+業務停止10日間の機会損失1億円 ※1 |

| 年間発生確率(ARO) | 5% | 警察庁統計ベースの上限推計 ※2 |

| 年間予想損失額(ALE) | 1,250万円 | SLE × ARO |

| XDR導入による削減率 | 34% | IBM Cost of a Data Breach 2025 ※3 |

| 年間リスク削減額 | 425万円 | SLE × ARO × 削減率 |

この試算ではリスク面だけで年間425万円の削減ですが、ここに既存ツールの重複ライセンス統合効果(年間300〜800万円)と手動運用の人件費削減(アラート対応工数 × 人件費単価、または運用工数の削減を人月換算)を加算してください。リスク削減(425万円)にライセンス統合効果(年間300〜800万円)と人件費削減を加算し、XDR導入・運用コスト(年間1,000万円想定)と比較して投資対効果を算出してください。

※1 復旧費用の根拠:警察庁統計(令和6年)でランサムウェア被害企業の50%が調査・復旧に1,000万円以上。年商500億円規模の製造業では復旧対象システムの拡大と日商ベースの機会損失を考慮し、1億5,000万〜3億円がレンジ。(出典:https://www.npa.go.jp/publications/statistics/cybersecurity/)

※2 発生確率の根拠:国内ランサムウェア被害報告222件/年(2024年・警察庁)。中堅〜大企業約1万社ベースで2〜5%(警察庁統計の報告件数と政府統計の企業数から独自推計。正式な統計値ではないため、自社の業種・規模に応じて補正してください)。

※3 削減率の根拠:AI・自動化を広範活用した組織は未活用組織と比べ被害額に約34%のコスト差がある(IBM Cost of a Data Breach 2025)。この数値はAI・自動化全般の効果であり、XDR単体の直接効果ではないが、XDRはAI・自動化を広範に活用する基盤であるため、参考値として34%を採用した。(出典:https://www.ibm.com/reports/data-breach)

経営層が聞く「5つの質問」への回答例

- Q1. 既存ツールでは対応しきれない理由とは?

- 稟議書には「現状のツール構成」と「検知できなかったインシデント例」を併記してください。直近1年間のアラート見逃し件数や、ツール間の手動連携にかかっている工数を添えると説得力が増します

- Q2. 同業他社の導入状況はどうなっているか?

- 稟議書には「同業種・同規模の導入動向」を記載します。本記事に掲載した市場データ(CAGR、MM総研の調査(外部委託拡大方針26%)等)を引用し、「業界標準として導入が進んでいる」という文脈を示してください。

- Q3. 投資対効果はどのように試算できるか?

- 前述のROI試算表に自社の数値を代入した結果を稟議書に添付します。投資回収年数に加え、「アラート対応に費やしている月間人件費 × 削減率」を別枠で算出すると、目に見えるコスト効果として説得力が増します。

- Q4. 導入後の運用体制はどのように整えるか?

- 稟議書には「自社運用型」と「MXDR型」の運用体制比較表を添付し、判断フローチャートの結果とセットで「当社はこちらが適切」と結論づける構成にしてください。

- Q5. 段階的な導入アプローチは取れるか?

- 稟議書には3段階のロードマップ(Phase 1:EDR導入、Phase 2:クラウド・ID連携拡張、Phase 3:XDR統合運用)を添付します。各フェーズの期間・予算・KPIを明示し、「Phase 1の承認を求める」形にすると、経営層の心理的ハードルが下がります。

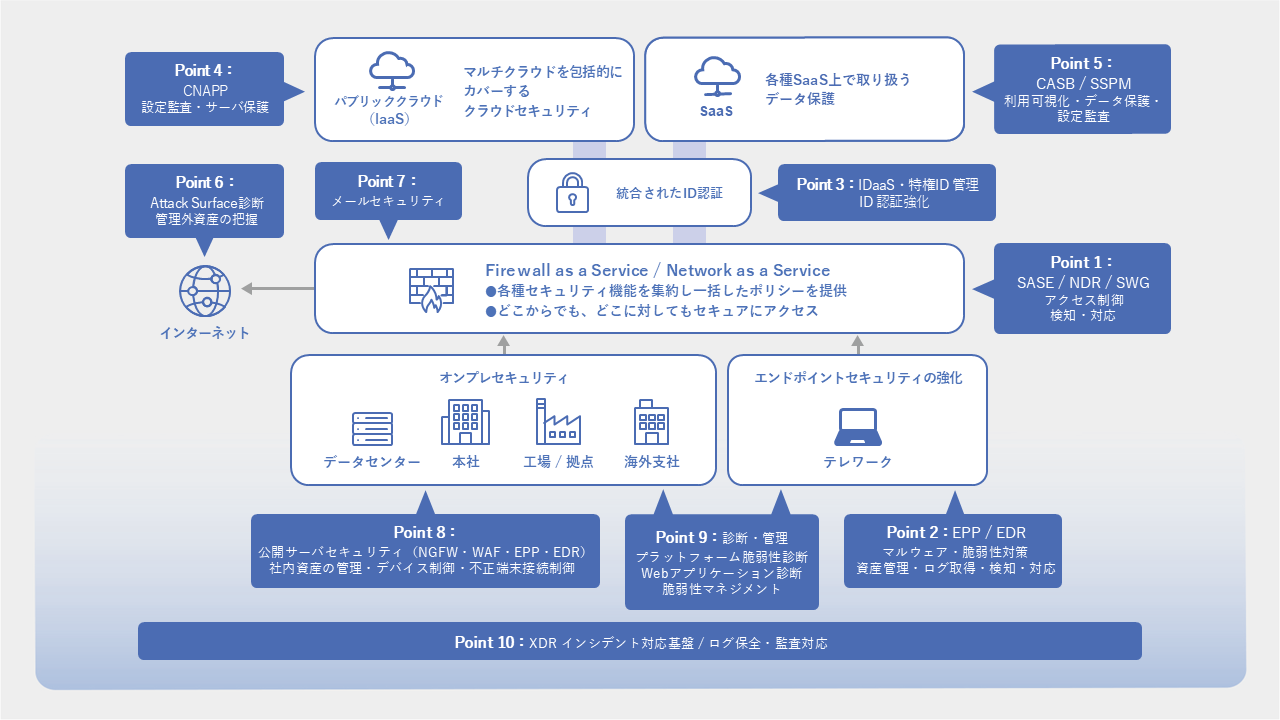

JBCCのXDRソリューション

JBCCでは、XDRの導入から運用までをワンストップで支援するサービスを提供しています。脅威の検知から対応までを一元化するXDRをはじめ、セキュリティ診断・リスクアセスメントによる現状把握、クラウド・ネットワーク・エンドポイントを含む防御基盤の構築、SOCによる24時間365日の監視、インシデント発生時の迅速な対応まで、セキュリティライフサイクル全体をマネージドサービスとして包括的に支援しています。

JBCCのセキュリティサービス全体マップ

マネージドサービス for EDR Plus

また、一気にXDRを導入するのは難しい、EDR先行型のお客様のために、JBCCは、グローバルXDRベンダーの統合プラットフォームを基盤とした月額サービスである「マネージドサービス for EDR Plus」を提供しています。その技術基盤に、JBCCの運用ノウハウを掛け合わせた伴走型支援が特長です。

パロアルトネットワークス社からもその実績は高く評価されており、Commercial Market Acceleration Partner of the Yearを2年連続受賞(2024年・2025年)、過去にはJAPAC Cortex Partner of the Yearの2年連続受賞(FY21・FY22)も達成しています。

受賞の詳細は以下のニュースリリースをご覧ください。

- Commercial Market Acceleration Partner of the Year 2年連続受賞(2026年1月)

- JAPAC Cortex Partner of the Year 受賞(2023年1月)

【関連ページ】 詳細は「マネージドサービス for EDR Plus」サービスページをご覧ください。

運用センターSMAC

JBCCグループのJBサービスが運営するSMAC(Solution Management and Access Center)は、CEH(Certified Ethical Hacker:認定ホワイトハッカー)を中心とした専門家チームが24時間365日体制で監視を行っています。

東京と名古屋の二拠点で運営しており、一方が被災した場合でも監視を継続できるBCP体制を構築しています。

導入事例

ある自動車内装部品メーカーでは、セキュリティ担当者が1日あたり数百件のアラートを手動で仕分けしており、夜間や休日のインシデントには翌営業日まで対応できない状態でした。

JBCCの24/365 SOC監視を導入したことで、時間帯を問わずインシデントへの即時対応が可能になりました。「専門家の判断によりアラートの優先度が明確になり、本来業務に集中できる環境が整った」と担当者は語っています。

JBCCの「マネージドサービス for EDR Plus」を導入したお客様の事例を資料でご紹介しています。

【マネージドサービス for EDR導入事例】イオンペット株式会社 様

エンドポイントセキュリティを統合型プラットフォームとトータル運用支援で刷新し、最適なセキュリティ体制を構築

資料をダウンロードする

まとめ

本記事では、XDRの定義と類似ツールとの違い、導入が求められる背景、自社に合った選び方、そして社内稟議の通し方までを解説しました。

XDRは単なるツールの置き換えではなく、セキュリティ運用のあり方そのものを変える選択です。まずは自社の現状を選定フローチャートに照らし合わせるところから始めてみてください。

JBCCのセキュリティサービス

サプライチェーンを狙うランサムウェア攻撃や、生成AIの業務利用で高まるセキュリティリスク。複雑化する脅威に対し、監視・検知・インシデント対応までを一元的に支援するマネージドセキュリティサービスをご提供します。

詳細を見る企業のIT活用をトータルサービスで全国各地よりサポートします。

JBCC株式会社は、クラウド・セキュリティ・超高速開発を中心に、システムの設計から構築・運用までを一貫して手掛けるITサービス企業です。DXを最速で実現させ、変革を支援するために、技術と熱い想いで、お客様と共に挑みます。