IBM Power( IBM i )のセキュリティ対策

IBM Power( IBM i )で堅牢なセキュリティを構築するためのポイントと対策についてご紹介します。

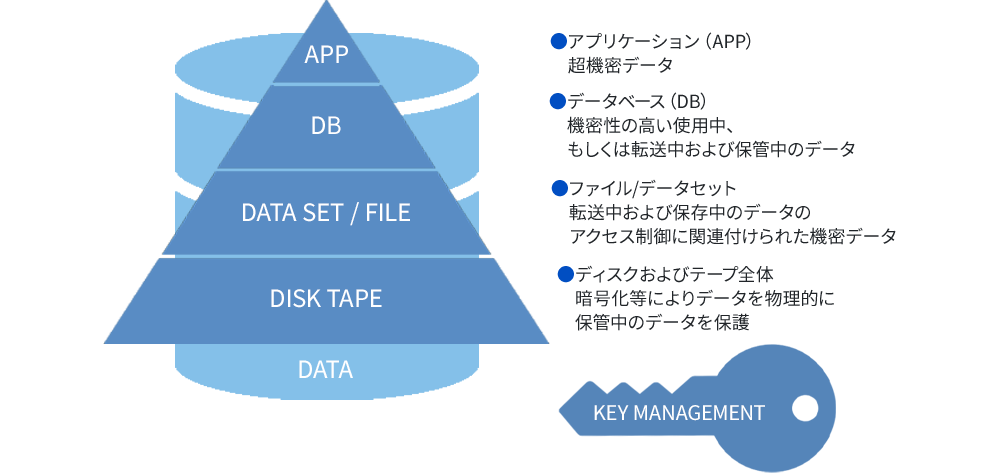

セキュリティ対策で守るべきものとは・・・

堅牢なセキュリティを構築するための3つのポイント

遵守するべき社内ルールを取り決める

強固なセキュリティ機能を持つコンピューター機器、ソフトウェアを選択する

IBM Power( IBM i )は、高いセキュリティ、堅牢なシステムを構築するために必要な様々な機能やアーキテクチャーを標準機能で提供します

誰が、いつ、どこから、どのデータに、どのような操作をしたか、把握できることが重要

・セキュリティに「100%安全」ということはありえない

・何か起こった時にそれに対処できる準備をしておくことが重要

セキュリティポリシーが正しく運用されているかを日々確認することが重要

・遵守状況の定期的な調査

・サーバーのアクセス・ログの定期的な確認

| IBM Power( IBM i )を使用して、適切なシステム設定 + 適切な運用管理を行うことで、堅牢なシステムを構築することができます | |

|

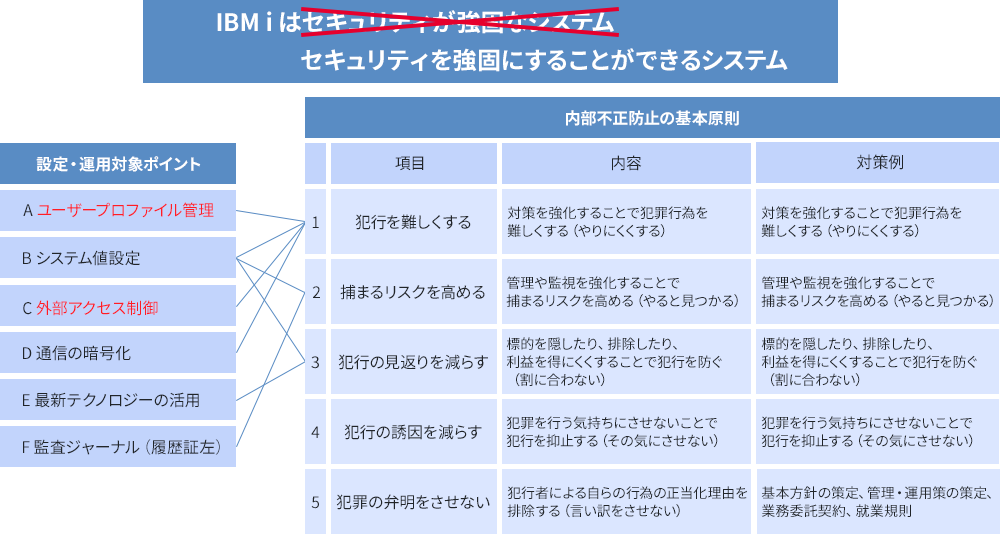

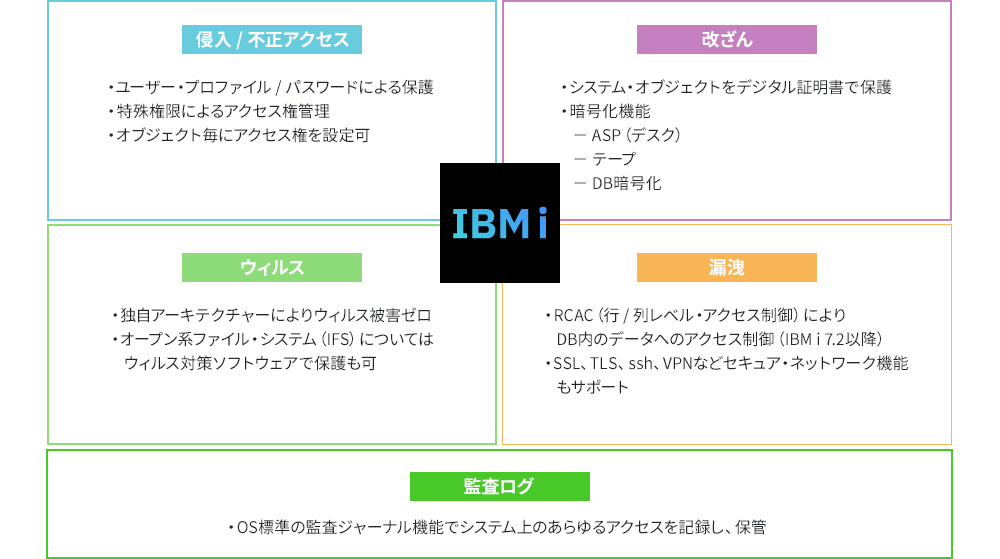

IBM i セキュリティ対策のポイント

IBM Power( IBM i )の高度なセキュリティ機能も、正しく設定・運用しないと十分に活用ができない!

近年では特に内部不正防止の視点での対策が重要!

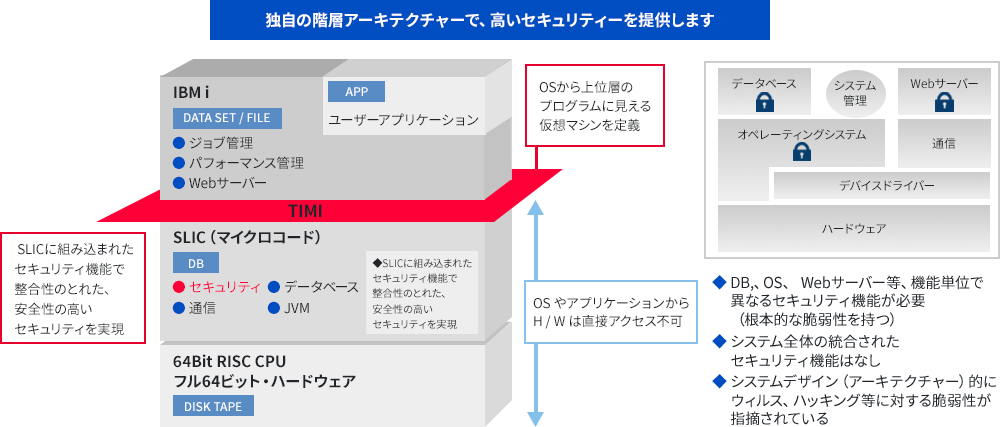

IBM i セキュリティ再認識①~Windos / Linux サーバーとの比較

【セキュリティーの堅牢性】

◆当初から企業での商業ユースを想定したシステムデザイン

◆低コストで高いセキュリティを実現可能

- 必須セキュリティ機能をOSに全て統合

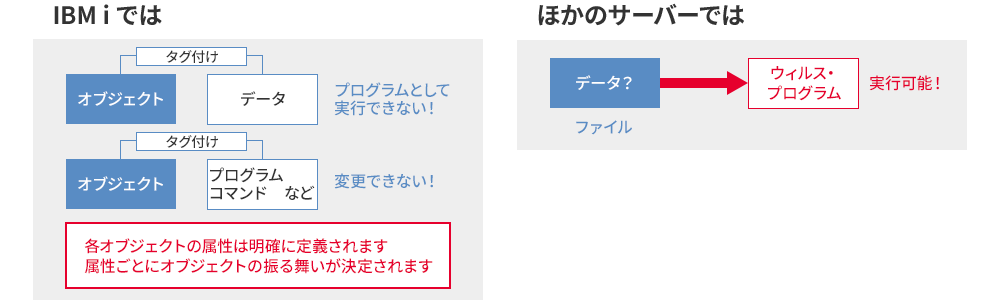

- オブジェクト指向デザイン

- カーネルの仕様は非公開SLICに組み込まれた

セキュリティ機能で整合性のとれた

安全性の高いセキュリティを実現 - OSより上位層のプログラムは

メモリーやレジスターなどH/Wを直接操作不可能

- 各種機能が統一されたデザインではない

(データベース、機密保護、バックアップなど) - ウイルス感染/データ改竄されやすい

- 1つのソフトのバージョンが変わると システム全体の稼動の保証はなし

IBM i セキュリティ再認識①~Windos / Linux サーバーとの比較

IBM i セキュリティ再認識②~堅牢なセキュリティを実現するIBM Power( IBM i ) のアーキテクチャー

・C2レベルセキュリティ

・耐ウィルス設計

・ウィルスによるプログラムの改竄が難しい

・IBM i の内部設計仕様は一般に公開されていない

IBM i セキュリティ再認識③

IBM i に組み込まれた強固なセキュリティー

IBM i セキュリティ再認識④

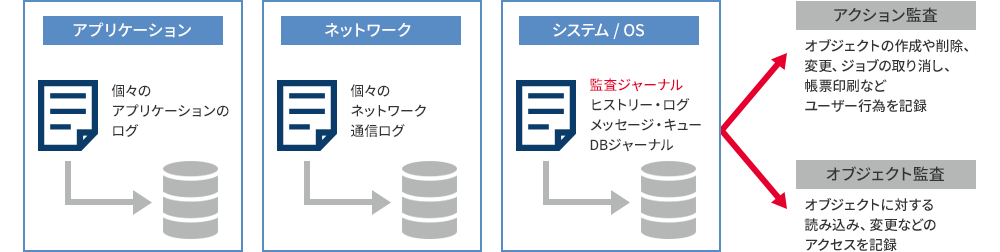

IBM i OS組込みの監査ログ機能

・アプリケーション/ネットワークレベルのロギング

・システム/OSレベルのロギング

・監査ジャーナル、システムヒストリー・ログ、メッセージ・キュー、DBジャーナル

OS標準の詳細なロギング機能により、証跡管理に役立て高いセキュリティを維持することができます

IBM i セキュリティ再認識まとめ

・すべての管理者は、何をすべきか、何をすべきでないか知っている(はず)

・将来の参照用

・何が行われたのか、なぜ行われたのかを監査人に示すため

・構成の変更は、新規インストールまたはリリース・アップ後に実行される

セットアッププログラム(つまり、CL プログラム)で文書化するのが最適

資料ダウンロード

企業のIT活用をトータルサービスで全国各地よりサポートします。

JBCC株式会社は、クラウド・セキュリティ・超高速開発を中心に、システムの設計から構築・運用までを一貫して手掛けるITサービス企業です。DXを最速で実現させ、変革を支援するために、技術と熱い想いで、お客様と共に挑みます。